Fundamente, Prinzipien und Bedrohungen der IT-Sicherheit – ein vollständiger theoretischer Überblick für angehende Fachinformatiker

1. Definition und Bedeutung von Cybersecurity

Einführung

Cybersecurity, auch als IT-Sicherheit bezeichnet, ist die Disziplin, die sich mit dem Schutz von Informationen, Systemen und Netzwerken vor unautorisierten Zugriffen, Datenverlust, Manipulationen und Störungen beschäftigt.

Mit der fortschreitenden Digitalisierung in nahezu allen Bereichen unseres Lebens – von Unternehmen über öffentliche Verwaltungen bis zu privaten Haushalten – ist Cybersecurity unverzichtbar geworden. Jedes digitale Gerät, jede Anwendung und jedes Netzwerk birgt potenzielle Sicherheitsrisiken, die systematisch erkannt, bewertet und minimiert werden müssen.

Definition

Eine allgemein anerkannte Definition lautet:

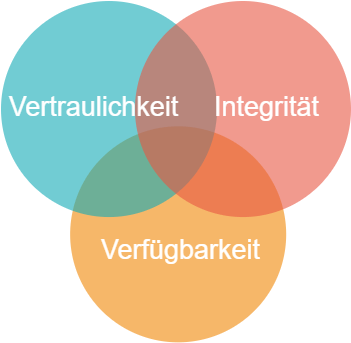

Cybersecurity ist der Schutz von Computersystemen, Netzwerken, Software und Daten vor Diebstahl, Beschädigung oder unbefugtem Zugriff, wobei technische, organisatorische und personelle Maßnahmen kombiniert werden, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten.

Schlüsselbegriffe:

- Vertraulichkeit (Confidentiality): Informationen dürfen nur von autorisierten Personen eingesehen werden.

- Integrität (Integrity): Daten müssen korrekt und unverändert bleiben.

- Verfügbarkeit (Availability): Systeme und Daten müssen jederzeit zugänglich und funktionsfähig sein.

Ziele der IT-Sicherheit – CIA-Triad

Die CIA-Triad beschreibt die grundlegenden Sicherheitsziele:

| Prinzip | Definition | Beispiel |

|---|---|---|

| Confidentiality (Vertraulichkeit) | Nur autorisierte Personen haben Zugriff auf Daten | Kundendaten nur für berechtigte Mitarbeiter |

| Integrity (Integrität) | Daten dürfen nicht unbemerkt verändert werden | Prüfsummen oder Hashfunktionen bei Dateien |

| Availability (Verfügbarkeit) | Systeme und Daten müssen zuverlässig verfügbar sein | Redundante Server und Backup-Systeme |

2. Warum ist Cybersecurity wichtig?

Cybersecurity ist nicht nur ein technisches Problem, sondern betrifft Unternehmen, Gesellschaft und individuelle Nutzer gleichermaßen.

Hier einige detaillierte Beispiele:

2.1. Unternehmensperspektive

- Finanzsektor: Banken und Zahlungsdienstleister müssen sicherstellen, dass Kontodaten geschützt sind und Überweisungen korrekt verarbeitet werden. Ein erfolgreicher Angriff kann zu Millionenverlusten führen.

- Industrie / Produktion: Fertigungsunternehmen sind zunehmend vernetzt (Industrie 4.0). Ein Angriff auf Produktionsanlagen kann Lieferketten lahmlegen und zu erheblichen wirtschaftlichen Schäden führen.

2.2. Staatliche / öffentliche Einrichtungen

- Kritische Infrastrukturen wie Energieversorger, Wasserwerke oder Verkehrssysteme müssen vor Cyberangriffen geschützt werden.

- Beispiel: Ein Angriff auf ein Stromnetz kann ganze Städte lahmlegen und erhebliche gesellschaftliche Konsequenzen haben.

2.3. Privatpersonen

- Cybersecurity schützt persönliche Daten, Konten, Fotos und Identität.

- Beispiel: Phishing-Mails oder Ransomware können private Dokumente verschlüsseln, persönliche Daten stehlen oder finanzielle Schäden verursachen.

3. Technische Dimensionen

Cybersecurity umfasst mehrere Bereiche, die alle ineinandergreifen:

- Netzwerksicherheit: Schutz der Kommunikationswege vor unautorisierten Zugriffen oder Datenmanipulationen.

- Beispiel: Firewalls, VPNs, IDS/IPS-Systeme

- System- und Serversicherheit: Absicherung von Betriebssystemen und Serverinfrastrukturen.

- Beispiel: Regelmäßige Updates, Härtung von Systemen

- Anwendungssicherheit: Sicherstellung, dass Software-Anwendungen keine Schwachstellen haben.

- Beispiel: SQL-Injection-Schutz in Webanwendungen

- Daten- und Informationssicherheit: Schutz von sensiblen Informationen durch Verschlüsselung, Backup und Zugriffskontrollen.

- Beispiel: Verschlüsselte Kundendatenbanken

4. Organisatorische Dimensionen

Neben technischen Maßnahmen sind auch Management und organisatorische Prozesse entscheidend:

- Sicherheitsrichtlinien: Festlegung von Regeln, wer auf welche Daten zugreifen darf.

- Mitarbeitersensibilisierung: Schulungen, um Phishing und Social Engineering zu erkennen.

- Risikomanagement: Regelmäßige Analyse potenzieller Bedrohungen und deren Folgen.

- Compliance: Einhaltung gesetzlicher Vorgaben (z. B. DSGVO, BSI-Grundschutz).

5. Hauptbedrohungen und Angriffstypen

Cybersecurity muss eine Vielzahl von Bedrohungen abwehren:

5.1 Malware

Programme, die Systeme oder Daten schädigen.

- Viren: Infizieren Dateien und verbreiten sich selbstständig

- Trojaner: Täuschen nützliche Software vor, enthalten aber Schadcode

- Ransomware: Verschlüsselt Daten, verlangt Lösegeld

- Spyware: Spioniert Nutzeraktivitäten aus

5.2 Phishing & Social Engineering

Täuschung von Personen, um vertrauliche Informationen zu erhalten:

- Gefälschte E-Mails

- Telefonische Manipulation

- Beispiel: „CEO-Fraud“ – Angestellte überweisen Geld auf fremde Konten

3.3 Netzwerkangriffe

- Man-in-the-Middle (MITM) – Abfangen der Kommunikation

- Denial-of-Service (DoS) – Überlastung eines Systems

- Sniffing – Abfangen von Datenpaketen

5.4 Insider Threats

Bedrohungen durch interne Personen, absichtlich oder unbeabsichtigt.

- Unberechtigte Datenweitergabe

- Fehlerhafte Konfigurationen

5.5 Advanced Persistent Threats (APT)

Langfristige, zielgerichtete Angriffe auf Organisationen.

- Oft hochkomplex und politisch/wirtschaftlich motiviert

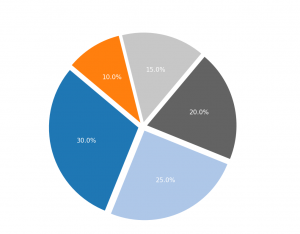

Kreisdiagramm der Bedrohungsverteilung:

- Malware 30%

- Phishing 25%

- Netzwerkangriffe 20%

- Insider 15%

- APT 10%

6. Beispiele aus der Praxis

- Unternehmensfall – Ransomware-Angriff:

Ein Krankenhaus in den USA wurde 2019 von Ransomware getroffen. Alle Patientendaten waren verschlüsselt, der Betrieb konnte mehrere Tage nicht normal weiterlaufen. Die Folgen: erhebliche finanzielle Schäden, Risiko für Patienten und Reputationsverlust. - Privatfall – Phishing:

Ein Nutzer erhält eine E-Mail, die vorgibt, von seiner Bank zu stammen. Er gibt seine Zugangsdaten ein, die anschließend für unbefugte Überweisungen genutzt werden. - Staatlicher Angriff:

2015 wurde die Energieversorgung in der Ukraine durch einen gezielten Cyberangriff auf Stromnetze teilweise lahmgelegt. Dies zeigt, wie kritisch Cybersecurity für die Gesellschaft ist.

7. Prinzipien der Cybersecurity

- Defense in Depth (Mehrschichtige Verteidigung) – mehrere Schutzebenen kombiniert

- Least Privilege (Minimale Rechtevergabe) – nur notwendige Zugriffsrechte

- Separation of Duties (Aufgabentrennung) – kritische Aufgaben auf mehrere Personen verteilt

- Security by Design – Sicherheitsaspekte von Anfang an einplanen

- Fail-Safe Defaults – Standardkonfigurationen sind sicher

8. Relevanz der Cybersecurity

- Schutz von Unternehmensdaten, Kundendaten und geistigem Eigentum

- Sicherstellung der Betriebs- und Systemkontinuität

- Vermeidung finanzieller Schäden durch Angriffe

- Einhaltung gesetzlicher Anforderungen und Normen

- Aufbau von Vertrauen bei Kunden, Partnern und Mitarbeitern

9. Zusammenfassung

- Cybersecurity schützt Daten, Systeme und Netzwerke vor unbefugtem Zugriff

- CIA-Triad bildet die Basis aller Sicherheitsmaßnahmen

- Bedrohungen reichen von Malware über Phishing bis zu APTs

- Prinzipien wie Defense in Depth, Least Privilege und Security by Design strukturieren Schutzmaßnahmen

- Cybersecurity ist essenziell für Unternehmen, Behörden und Privatpersonen