Einleitung

In diesem Projekt zeige ich dir, wie ich mit Proxmox ein virtuelles Testnetzwerk aufgebaut habe. Es besteht aus einer pfSense-Firewall und einer Windows 10-VM, die über DHCP eine IP-Adresse vom pfSense-Dienst erhält. Ziel ist es, die Grundlagen der Netzwerkkonfiguration zu verstehen – inklusive Firewall, DHCP und NAT – und eine virtuelle Testumgebung zu schaffen, wie sie für viele IT-Projekte notwendig ist.

Ideal geeignet für Umschüler, IT-Einsteiger, Studierende oder alle, die praktische Erfahrungen im Bereich Netzwerktechnik sammeln möchten.

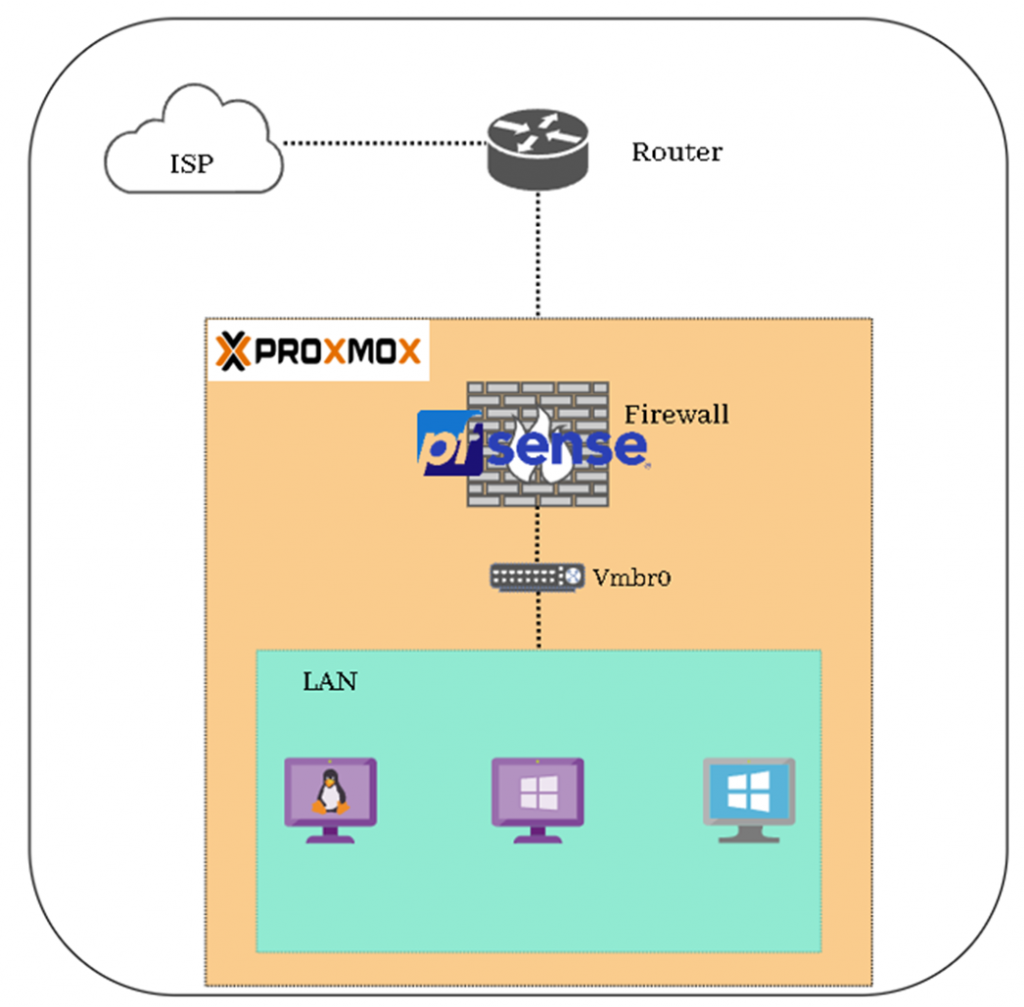

1. Netztwerk-Architektur

2. Voraussetzungen

- Installiertes Proxmox VE (z. B. Version 8.x)

- ISO-Dateien von pfSense und Windows 10 auf dem Proxmox-Server hochgeladen

- Grundkenntnisse in Virtualisierung und Netzwerktechnik

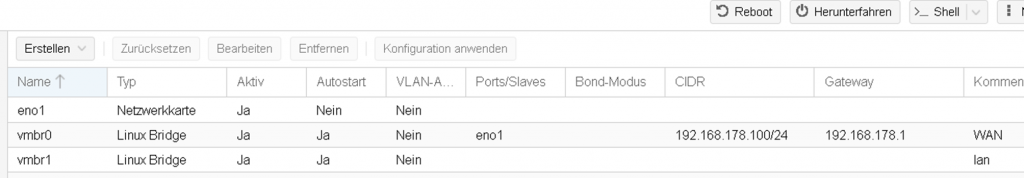

- 2 virtuelle Bridges:

- vmbr0: Mit dem physischen Netzwerk (WAN) verbunden

- vmbr1: Internes Netzwerk (LAN)

3. Schritt 1: Virtuelle Netzwerke in Proxmox einrichten

- Gehe zu Datacenter > Node > Network

- Klicke auf „Create“ > „Linux Bridge“

- Erstelle eine Bridge vmbr1 ohne physische Netzwerkkarte (ohne „Bridge ports“)

- Speichern & ggf. Node neu starten

Hinweis:

vmbr1 wird als internes Netzwerk zwischen deinen VMs verwendet. So bleiben alle Testverbindungen isoliert vom Heimnetz.

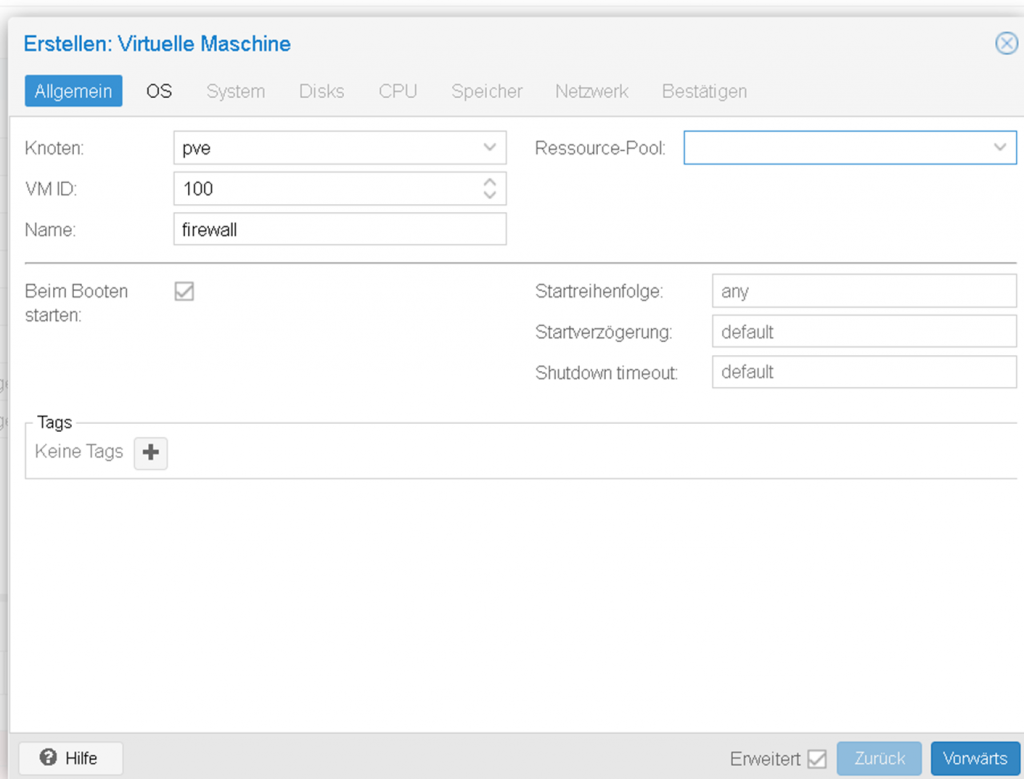

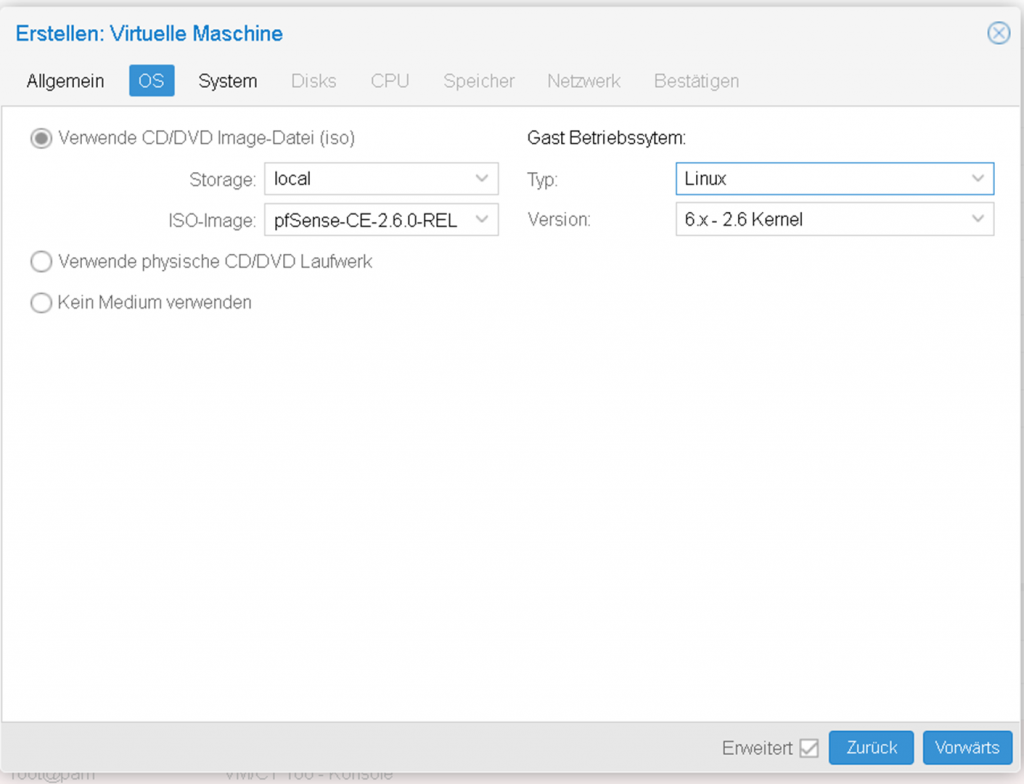

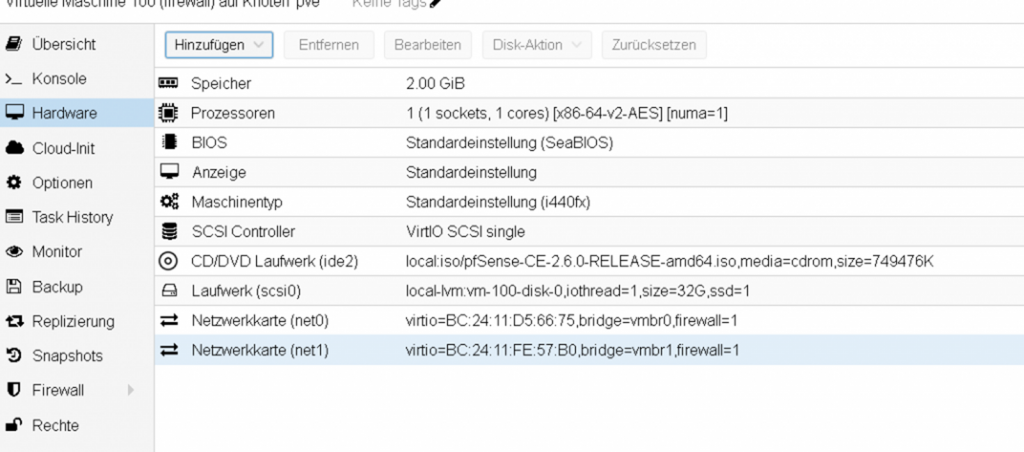

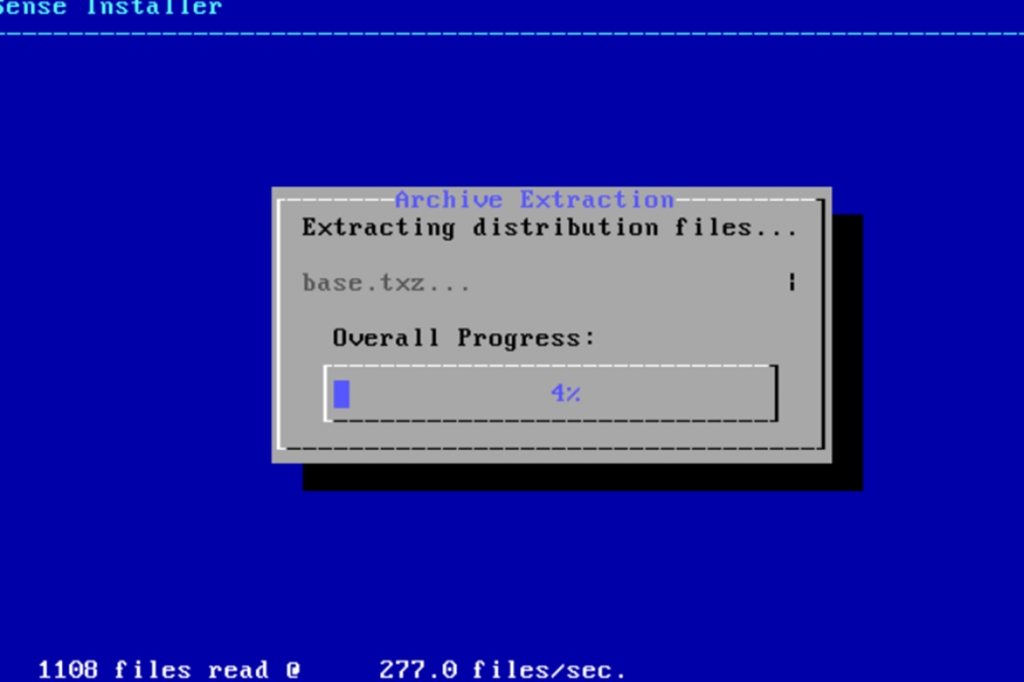

4. Schritt 2: pfSense-VM erstellen

- Klicke auf „Create VM“ in Proxmox

- Wähle das pfSense-ISO als Installationsmedium

- Konfiguriere zwei Netzwerkkarten:

- net0: Bridge vmbr0 (WAN, z. B. DHCP vom Router

- net1: Bridge vmbr1

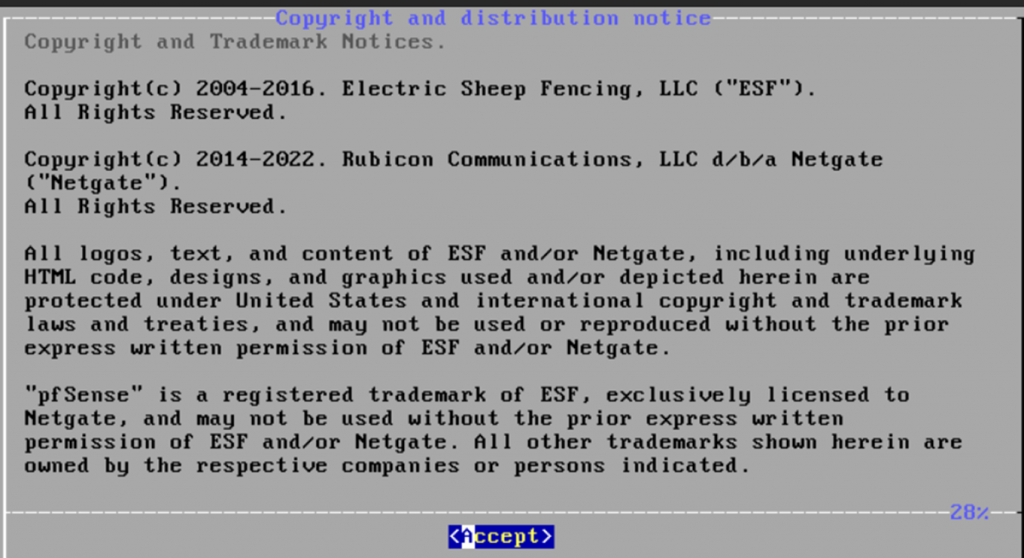

- Wechsle zu Konsole und installiere pfSense

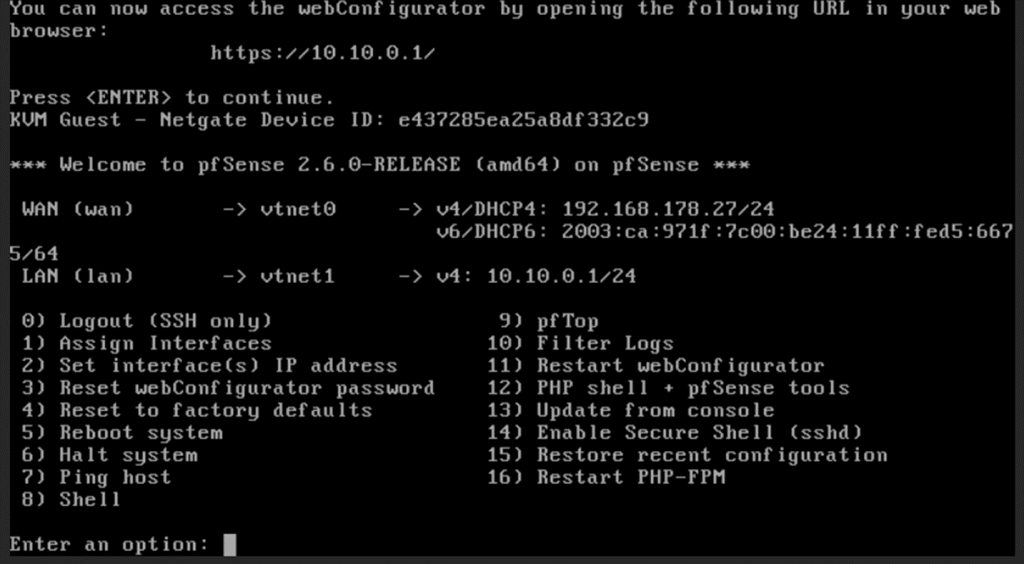

- Nach der Installation startet pfSense automatisch

Tipp: Die Konsolenanzeige zeigt dir, welche Schnittstelle LAN und welche WAN ist. Nutze ggf. assign interfaces im CLI.

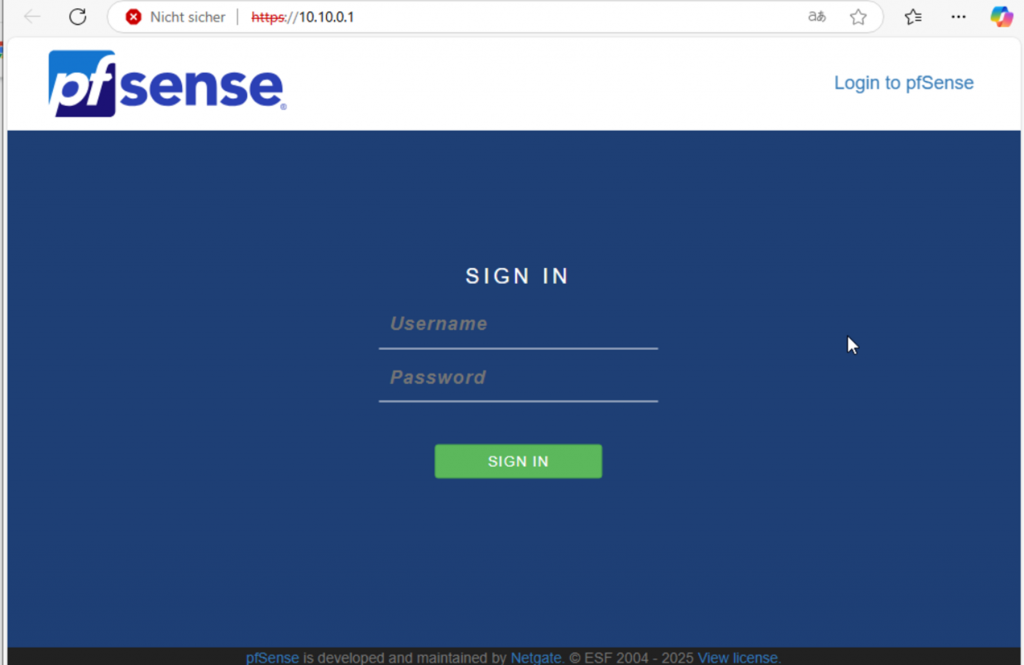

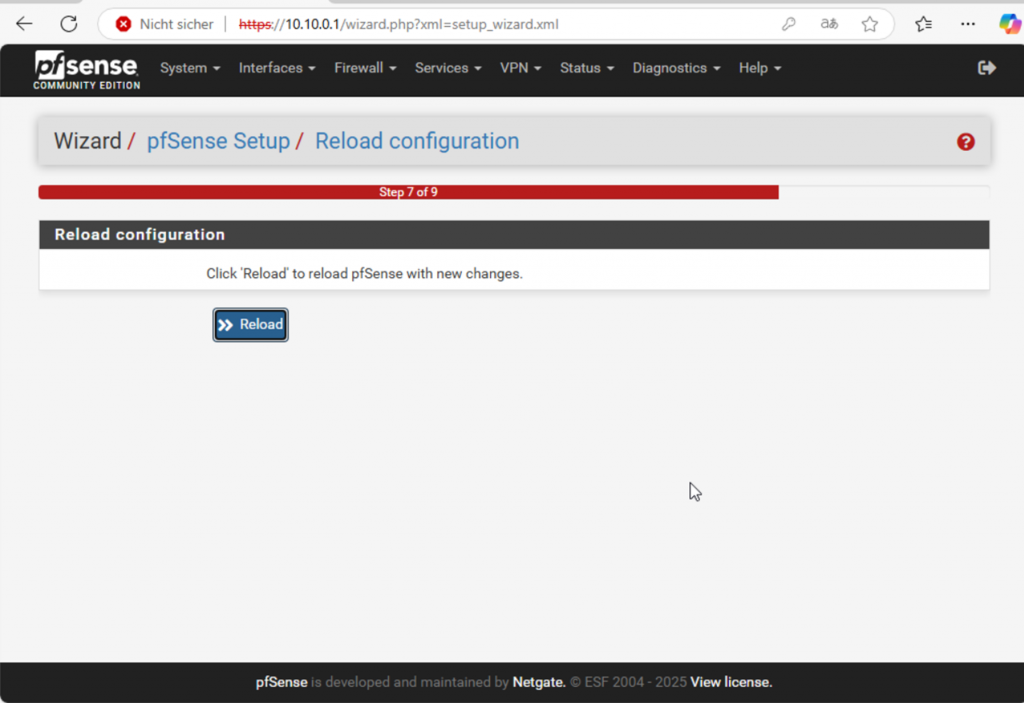

5. Schritt 3: pfSense konfigurieren

- Öffne im Browser https://10.10.0.1 (LAN-IP von pfSense)

- Login: Benutzer admin, Passwort pfsense

- Im Setup-Assistenten:

- Hostname festlegen (z. B. pfSense-test)

- DNS & WAN via DHCP lassen

- LAN-IP: z. B. 10.10.0.1/24

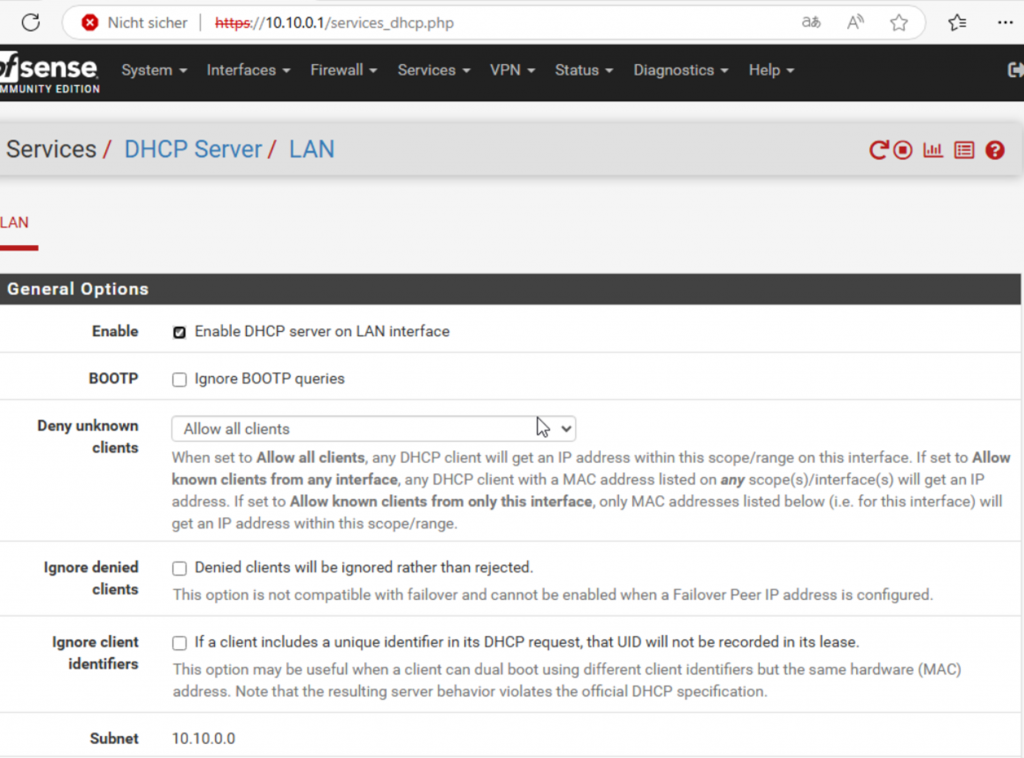

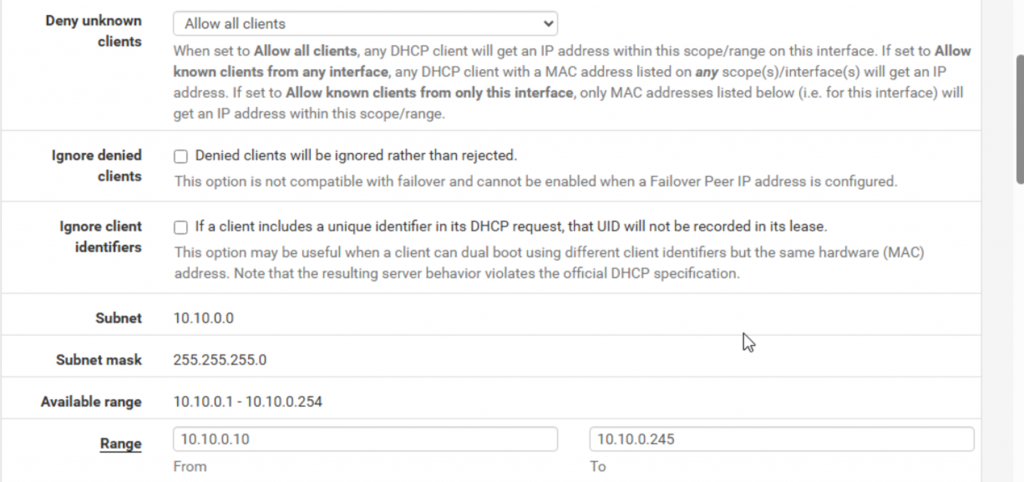

4. Gehe zu Services > DHCP Server > LAN

- Bereich: z. B. 10.10.0.10 – 10.10.0.245

5. Unter Firewall > Rules > LAN:

- Regel „allow any“ hinzufügen → sonst blockiert pfSense die Verbindung

6. Schritt 4: Windows 10 VM erstellen

- Klicke auf „Create VM“

- Wähle das Windows 10 ISO

- Netzwerkkarte: Nur eine → vmbr1

- Installiere Windows 10 wie gewohnt

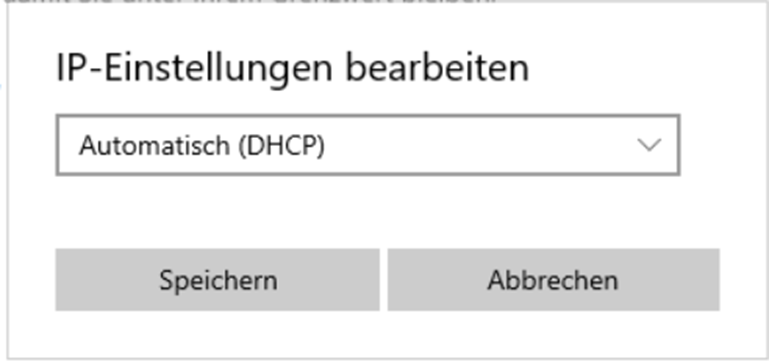

5. Aktiviere automatische DHCP auf windows Client

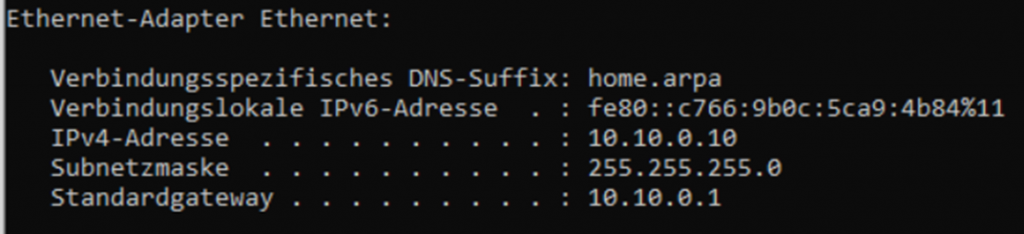

6. Starte CMD und gib ipconfig ein:

→ Du solltest eine Adresse aus dem Bereich 10.10.0.x bekommen

6. Tests:

- ping 10.10.0.1 → erreichbar?

- Internet funktioniert? → NAT und DNS korrekt?

7. Mögliche Probleme & Lösungen

| Problem | Lösung |

| Windows 10 bekommt keine IP | DHCP in pfSense aktivieren und Netzwerkkarte korrekt zuweisen |

| Kein Internetzugang | Firewall-Regel für LAN hinzufügen + NAT prüfen |

| Keine Verbindung zu pfSense-GUI | Browser über LAN öffnen: https://10.10.0.1 |

Fazit

Durch dieses Projekt habe ich praktisch gelernt, wie man in einer virtuellen Umgebung ein isoliertes Netzwerk mit pfSense aufbaut. Die Themen DHCP, Firewall-Regeln und Netzwerkkarten-Zuweisung konnte ich selbständig umsetzen.

Diese Grundlage eignet sich perfekt, um auf komplexere Szenarien aufzubauen – z. B.:

- Integration von WireGuard-VPN

- Monitoring mit Zabbix oder Prometheus

- Active Directory mit Windows Server

- DMZ-Konfiguration und Portweiterleitung

Kategorien & Tags